Rozwiązania

Check Point jest światowym liderem w zabezpieczaniu przyszłości.

Od 1993 roku wyposaża Klientów w bezkompromisową ochronę przeciw wszystkim typom zagrożeń, przy jednoczesnej konsolidacji i obniżaniu kosztów. Kolejne innowacje wprowadzane na rynek pozwalają realizować wspólną strategię „One Step Ahead”.

Jakość rozwiązań oraz poziom bezpieczeństwa potwierdza m.in. stała obecność w prawym górnym rogu kwadratu Gartnera, bardzo wysokie wyniki testów NSS LABS oraz przede wszystkim zaufanie ponad 100 000 przedsiębiorstw i milionów użytkowników na całym świecie.

Rozwiązania oferowane przez CHECK POINT można podzielić na następujące kategorie:

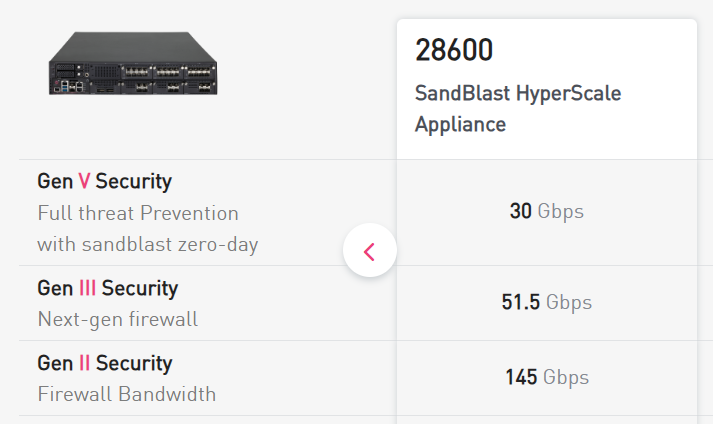

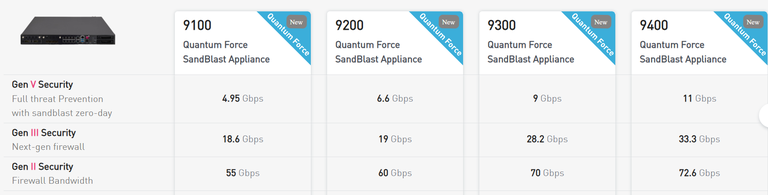

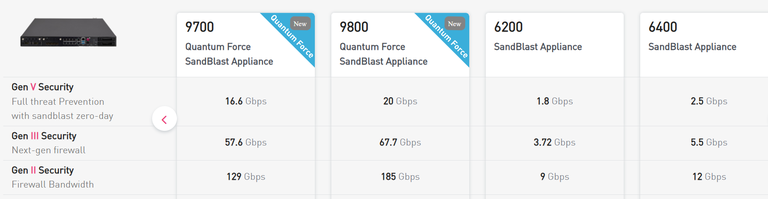

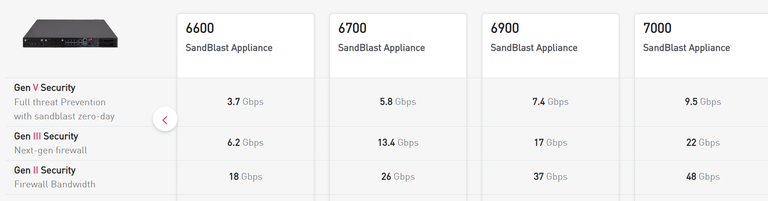

Quantum to nowa linia produktów, która zastąpiła legendarne NGFW.

Zapewnia szerokie portfolio rozwiązań sieciowych – od urządzeń dla małych firm aż po urządzenia dla sieci, w których ruch oscyluje na poziomie przekraczającym kilka terabitów na sekundę!

Są to rozwiązanie znane od wielu lat jako lider wśród producentów urządzeń bezpieczeństwa, zabezpieczające największe korporacje i rządy na całym świecie, jak i rodzinne przedsiębiorstwa oraz użytkowników domowych.

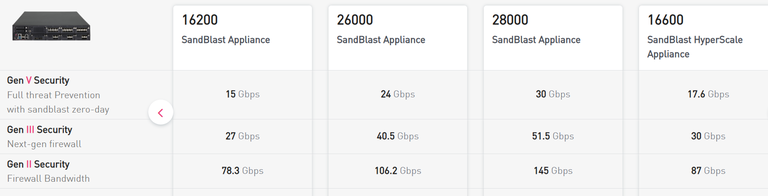

Quantum Network Security zapewnia ultraskalowalną ochronę przed cyberatakami V generacji na sieć, chmurę, centrum danych, IoT i użytkowników zdalnych łącząc w sobie zapobieganie zagrożeniom (SandBlast), ujednoliconą platformę zarządzania, zdalny dostęp VPN i zabezpieczenia IoT w celu ochrony przed najbardziej wyrafinowanymi cyberatakami.

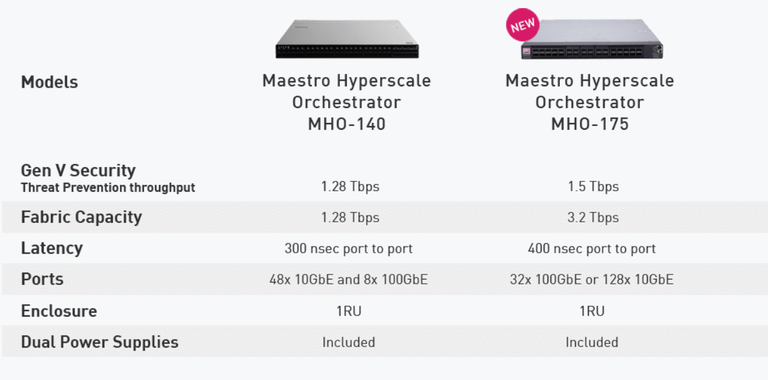

Quantum Maestro

Maestro wprowadza do branży nowy sposób wykorzystania obecnych inwestycji w sprzęt i maksymalizacji pojemności urządzeń w łatwym w zarządzaniu rozwiązaniu bezpieczeństwa sieci hiperskalowej, aby przenieść sieci i centra danych do świata chmur hybrydowych.

Dzięki Maestro organizacje mogą uprościć orkiestrację przepływu pracy w centrach danych i skalować zapory sieciowe Check Point na żądanie — w taki sam sposób, w jaki mogą uruchamiać nowe serwery i zasoby obliczeniowe w chmurach publicznych.

W kilku słowach jest to hiperskalowalny klaster pozwalający na niemalże nieograniczoną konfigurację (np. jeden klaster składający się z nawet do 52 urządzeń pracujących jako active/active ! lub wiele klastrów z ustaloną lub dynamicznie dobieraną liczbą urządzeń).

Dowiedz się więcej >>tutaj<<

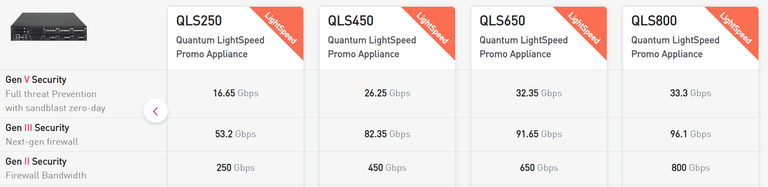

Quantum Lightspeed

Rozwiązanie dedykowane przedsiębiorstwom potrzebującym bezpieczeństwa centrów danych, gdzie potrzebna jest prędkości sieci liczona w setkach terabajtów danych w ciągu kilku minut.

Quantum Lightspeed to największa rewolucja w zakresie bezpieczeństwa sieci w ostatniej dekadzie. Wyznacza standardy w zakresie zabezpieczeń centrów danych, zapewniając 20 razy lepszą wydajność w zakresie bezpieczeństwa niż konkurencyjne rozwiązania.

Hiperszybkie zapory Quantum Lightspeed zapewniają 5-krotnie większą przepustowość bezpieczeństwa, skalując się aż do 3 Tbps na system (800 Gb/s na pojedynczą zaporę), zapewniając jednocześnie 3 mikrosekundy ultra-niskich opóźnień.

Dowiedz się więcej >>tutaj<<

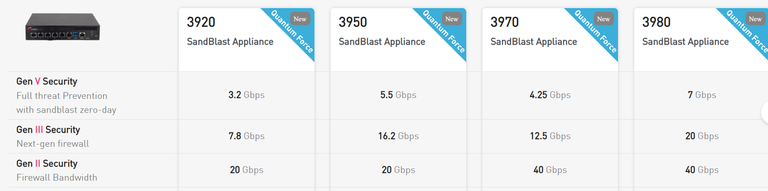

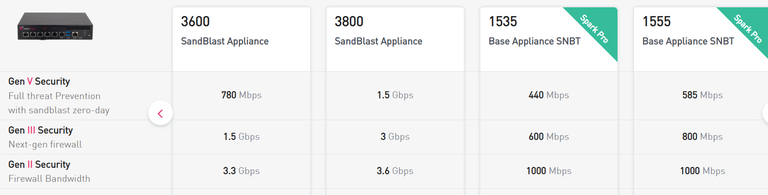

Quantum Security Gateway

Zapory sieciowe Check Point od wielu lat zapewniają najwyższy poziom bezpieczeństwa niż jakakolwiek inna zapora nowej generacji (NGFW). Zaprojektowane do ochrony przeciw atakom Zero Day, posiadają najlepsze rozwiązania w zapobieganiu piątej generacji cyberataków dzięki ponad 60 innowacyjnym usługom bezpieczeństwa.

Oparta na architekturze Infinity nowa linia 33 modeli Quantum Security Gateway potrafi zapewnić wydajność zapobiegania zagrożeniom nawet do 1,5 Tb/s i może być skalowana na żądanie.

Dowiedz się więcej >>tutaj<<

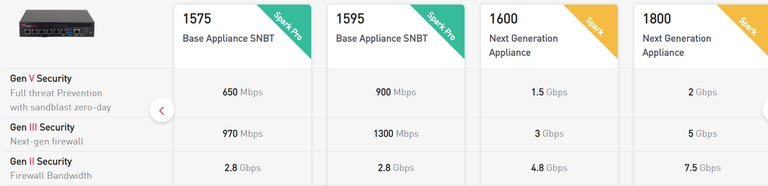

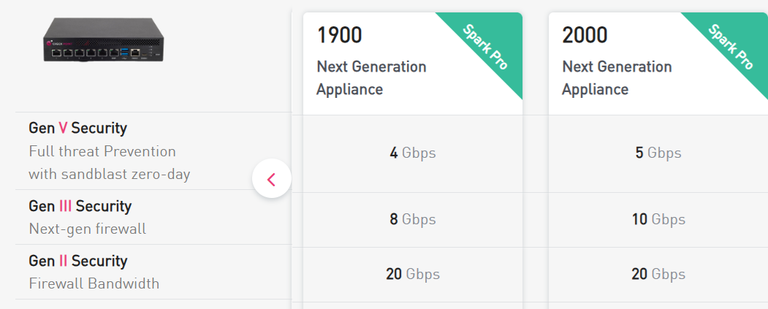

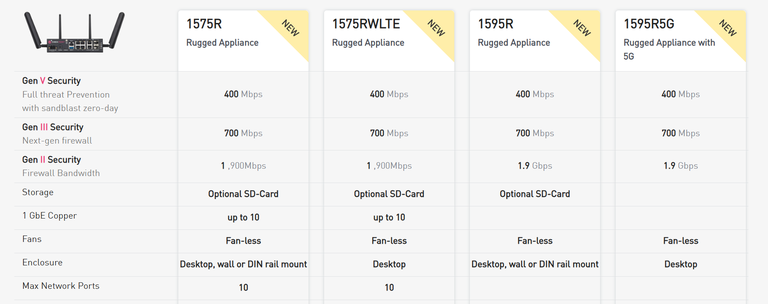

Quantum Spark

Zapory sieciowe nowej generacji Quantum Spark są dedykowane dla małych i średnich firm i oferują najlepszą w swojej klasie ochronę przed zagrożeniami, są łatwe do wdrożenia i zarządzania oraz integrują komunikację i zabezpieczenia w rozwiązanie bramy bezpieczeństwa "wszystko w jednym".

Quantum Spark zapewniają ochronę firmom zatrudniającym od jednego pracownika i można nimi łatwo zarządzać z poziomu portalu internetowego i aplikacji mobilnej.

Dowiedz się więcej >>tutaj<<

Quantum Edge

Łączenie oddziałów bezpośrednio z chmurą znacznie zwiększa zagrożenia bezpieczeństwa. Oddziały muszą chronić się przed wyrafinowanymi cyberatakami V generacji.

Quantum Edge chroni oddziały lokalnie za pomocą najwyżej ocenianej funkcji zapobiegania zagrożeniom, którą można wdrożyć w ciągu kilku minut i którą można zarządzać za pomocą ujednoliconej platformy zapobiegania zagrożeniom i dostępu do nich.

Dowiedz się więcej >>tutaj<<

Quantum IoT Protect

Korzystanie z urządzeń Internetu rzeczy (IoT) w przedsiębiorstwach, opiece zdrowotnej i zastosowaniach przemysłowych zapewnia korzyści w zakresie produktywności, ale także otwiera nowe pole dla zagrożeń cybernetycznych.

Od kamer IP i inteligentnych wind po urządzenia medyczne i kontrolery przemysłowe, IoT Protect zabezpiecza Twoją firmę przed cyberatakami na sieć IoT i urządzenia.

Dowiedz się więcej >>tutaj<<

Quantum VPN

Zapewnij użytkownikom bezpieczny, bezproblemowy zdalny dostęp do sieci i zasobów firmowych podczas podróży lub pracy zdalnej. Prywatność i integralność poufnych informacji jest zapewniona dzięki uwierzytelnianiu wieloskładnikowemu (2FA/MFA), skanowaniu zgodności systemu punktów końcowych i szyfrowaniu wszystkich przesyłanych danych.

Dowiedz się więcej >>tutaj<<

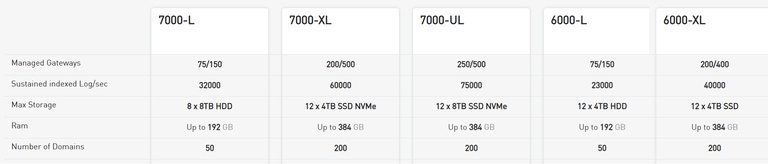

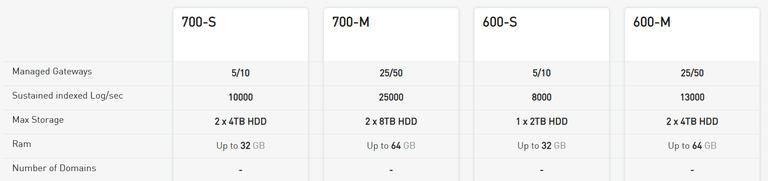

Quantum Smart-1

Urządzenie do zarządzania bezpieczeństwem Quantum Smart-1 konsoliduje zarządzanie bezpieczeństwem w skalowalnym urządzeniu typu "wszystko w jednym", zapewniając pełną widoczność zagrożeń i większą odporność systemu, aby poradzić sobie z każdym wzrostem sieci i pojemnością dzienników w całej infrastrukturze.

Dowiedz się więcej >>tutaj<<

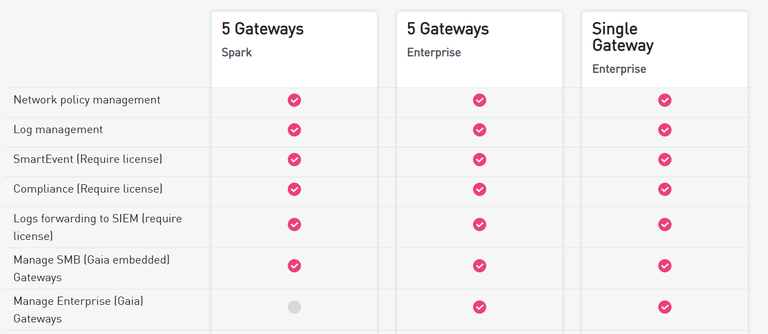

Quantum Smart-1 Cloud

Quantum Smart-1 Cloud oferuje kompleksową architekturę zarządzania bezpieczeństwem dostarczaną z chmury zaprojektowaną do zarządzania bezpieczeństwem w lokalnych zaporach sieciowych, sieciach, chmurze, urządzeniach mobilnych i IoT.

Dowiedz się więcej >>tutaj<<

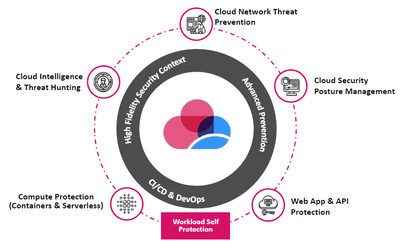

CloudGuard jest elementem infrastruktury Infinity, zapewniający bezpieczeństwo całego środowiska opartego o chmurę.

Dla rozwiązań Check Point nie ma znaczenia wykorzystywany dostawca usług. Wspierane są wszystkie najpopularniejsze rozwiązania na rynku m.in. AWS, Azure, Google Cloud, Openstack i wiele innych. Wspierane są usługi oparte zarówno na IaaS oraz SaaS.

Check Point wspiera wszystkie najpopularniejsze na rynku wirtualizatory (m.in. Vmware ESXi, Hyper-V, KVM, Docker).

Te i wiele innych środowisk posiadają pełne wsparcie firmy Check Point, po to by zapewnić maksymalne bezpieczeństwo zasobom przetwarzanym przez organizację.

CloudGuard Network

Ochrona infrastruktury chmurowej przez usługę IaaS (Infrastructure-as-a-Servivce) pozwalająca na uruchomienie wirtualnych firewalli w ramach publicznych chmur. Wszystkie funkcjonalności znane administratorom z fizycznych firewalli Check Point są dostępne także do ochrony środowisk wirtualnych. Dodatkowo jedna konsola centralnego zarządzania umożliwi utrzymanie spójnej polityki bezpieczeństwa, jak i uprości zarządzanie.

Dowiedz się więcej >>tutaj<<

CloudGuard WAF

Zapewnia zautomatyzowane bezpieczeństwa aplikacji i ochronę interfejsu API za pomocą aplikacji AppSec obsługiwanej przez kontekstową sztuczną inteligencję. Zatrzymuje ataki na aplikacje internetowe dzięki w pełni zautomatyzowanemu, natywnemu dla chmury rozwiązaniu zabezpieczającemu aplikacje.

Dowiedz się więcej >>tutaj<<

Użytkownicy są coraz bardziej mobilni i coraz częściej pracują z domu. Przebywając poza firmą nie są chronieni w taki sam sposób, przez co po powrocie mogą stanowić zagrożenie dla organizacji. Z tego powodu znacznie większą uwagę należy przykładać do zabezpieczenia urządzeń końcowych. Dzięki zdalnym użytkownikom łączącym się z aplikacjami firmowymi z dowolnego miejsca powierzchnia ataku w organizacji coraz bardziej się rozszerza.

Check Point Harmony to pierwsze w branży ujednolicone rozwiązanie bezpieczeństwa dla urządzeń (komputery, telefony komórkowe, itp.) i dostępu użytkowników. Chroni urządzenia i połączenia internetowe przed najbardziej wyrafinowanymi atakami, zapewniając jednocześnie zerowy dostęp do aplikacji korporacyjnych.

Harmony Endpoint

Pełna ochrona stacji roboczej, wyposażona w szyfrowanie dysków oraz nośników danych, wbudowany firewall, kontrolę aplikacji i treści, antywirus jak również zaawansowane moduły chroniące przed phishingiem, ransomware, fileless malware, analizę pamięci, umożliwiające wykrycie oraz automatyczne zablokowanie ataku. Ochrona przed wyciekiem danych z organizacji (DLP), audytowania podatności aplikacji, ich patchowowania oraz zbieranie danych oraz telemetrii i reagowania na incydenty (EDR)

Dowiedz się więcej >>tutaj<<

Harmony Connect (SASE)

Rozwiązanie skoncentrowane na zapobieganiu zagrożeniom klasy Secure Access Service Edge (SASE). Na nowo definiuje SASE, ułatwiając dostęp do aplikacji korporacyjnych, SaaS i Internetu dla dowolnego użytkownika lub oddziału, z dowolnego urządzenia, bez uszczerbku dla bezpieczeństwa.

Zapobiega najgroźniejszym cyberatakom, zapewniając ujednoliconą infrastrukturę wielu produktów bezpieczeństwa sieci.

Harmony Connect można wdrożyć w ciągu kilku minut, otrzymując zasadę dostępu Zero Trust dla wszystkich.

Dowiedz się więcej >>tutaj<<

Harmony Browse

Pracownicy zdalni często nieświadomie narażają swoje organizacje na ryzyko, odwiedzając witryny phishingowe lub pobierając złośliwe oprogramowanie.

Harmony Browse to nowoczesne rozwiązanie bezpieczeństwa sieci, które oferuje najsilniejszą ochronę przed atakami internetowymi bez uszczerbku dla produktywności pracowników.

Zapewnia bezpieczny dostęp do stron internetowych oferując pełną inspekcję SSL/TLS i ochronę przed złośliwym zachowaniem.

Dowiedz się więcej >>tutaj<<

Harmony Email & Collaboration

Zapewnia pełną ochronę platformy Microsoft 365, G Suite oraz wielu aplikacji do współpracy i udostępniania plików. Blokuje zaawansowane ataki phishingowe, złośliwe oprogramowanie i ransomware zanim dotrą na skrzynkę odbiorczą. Chroni poufne dane biznesowe (DLP) przed opuszczeniem organizacji. Zapobiega przejmowaniu kont i zapewnia bezpieczeństwo użytkownikom. Zabezpiecza wszystkie linie komunikacji biznesowej, w tym Slack i Teams. Oferuje API, uczenie maszynowe i sztuczną inteligencję dla bezpieczeństwa poczty e-mail.

Dowiedz się więcej >>tutaj<<

Harmony Mobile

Obecnie gdy pracownicy coraz częściej uzyskują dostęp do danych firmowych ze swoich smartfonów, tabletów, itp. Twoja firma jest narażona na zagrożenia bardziej niż kiedykolwiek.

Harmony Mobile zapewnia pełną ochronę pracowników mobilnych, która jest łatwa do wdrożenia, zarządzania i skalowania. Wykrywa zainfekowane zainstalowane aplikacje pobrane z oficjalnych źródeł, ostrzega przed niebezpiecznym połączeniem sieciowym, analizuje ruch sieciowy. Wraz z centralnym zarządzeniem ustanawia nową linię obrony pracownika mobilnego.

Dowiedz się więcej >>tutaj<<

Harmony SaaS

Harmony SaaS rewolucjonizuje bezpieczeństwo aplikacji SaaS poprzez automatyczną prewencję zagrożeń oraz ciągłe ograniczanie powierzchni ataku, oferując jednocześnie najlepszy czas osiągnięcia wartości biznesowej.

Organizacje mają trudności z utrzymaniem wysokiego poziomu bezpieczeństwa i zgodności z regulacjami w całym swoim ekosystemie usług SaaS.

- Automatycznie zapobiega zagrożeniom w środowisku SaaS

- Natychmiast wykrywa używane usługi SaaS

- Analizuje luki w konfiguracji i postawie bezpieczeństwa

- Umożliwia błyskawiczne działania naprawcze jednym kliknięciem

- Ułatwia utrzymanie zgodności z przepisami

Check Point Infinity to architektura, pozwalająca zintegrować wszystkie rozwiązania znajdujące się w portfolio Check Point do jednej, kompleksowej platformy bezpieczeństwa.

Infinity Portal

Portal Infinity reprezentuje nowy paradygmat w zarządzaniu bezpieczeństwem, dostarczając wszystkie funkcje bezpieczeństwa architektury Check Point Infinity z postaci zunifikowanego portalu. Dzięki Infinity Portal organizacje zabezpieczają i zarządzają całą swoją infrastrukturą IT – sieciami, chmurą, IoT, punktami końcowymi i urządzeniami mobilnymi – za pomocą skalowalnej, elastycznej i opartej na chmurze platformy.

Portal Infinity zapewnia ujednolicone zarządzanie, zapewniając zespołom ds. bezpieczeństwa bezprecedensową ochronę, widoczność, kontrolę i wgląd do całego środowiska.

Dowiedz się więcej >>tutaj<<

Infinity SOC

Platforma chmurowa Security Operations Center, umożliwiająca analitykom bezpieczeństwa szybszą, zautomatyzowaną analizę incydentów, a przy tym dającą pewność podczas podejmowania decyzji oraz pozwalająca na zablokowanie ataku zaraz po jego wystąpieniu.

Szybciej ujawniaj, badaj i zamykaj ataki z dokładnością do 99,9% w sieci, chmurze, punktach końcowych, urządzeniach mobilnych i IoT.

Dzięki Infinity SOC uzyskasz dostęp do tych samych narzędzi wywiadowczych i dochodzeniowych, które są używane przez Check Point Research!

Dowiedz się więcej >>tutaj<<

ThreatCloud

Korzystając z Check Point w celu zabezpieczenia swojej firmy, zyskujesz dokładną ochronę przed najbardziej zaawansowanymi atakami dzięki mocy ThreatCloud, mózgu stojącego za wszystkimi produktami Check Point.

Dowiedz się więcej >>tutaj<<

Infinity MDR

Pierwsze rozwiązanie MDR skoncentrowane na zapobieganiu, zapewniające kompletne i wydajne operacje SOC w formie usługi.

Usługa MDR firmy Check Point jest obsługiwana przez najlepszych w branży ekspertów i wiodącą technologię sztucznej inteligencji, aby proaktywnie zapobiegać, monitorować, wykrywać, badać, polować, reagować i korygować ataki na środowiska klientów.

Infinity MDR monitoruje Twoje zabezpieczenia przez 24/7, obejmując całą infrastrukturę: sieć, punkt końcowy, pocztę e-mail i inne oraz podejmuje świadome decyzje o powstrzymaniu ataków i oferuje odpowiednie zabezpieczenia, aby zapobiec przyszłym atakom.

Dowiedz się więcej >>tutaj<<

XDR/XPR

Platforma operacji bezpieczeństwa oparta na zasadzie prewencji, zintegrowana ze wszystkimi dostępnymi źródłami danych Check Point oraz partnerów zewnętrznych, licencjonowana na użytkownika.

Automatyczna ochrona przed atakami dzięki inteligentnej sztucznej inteligencji, która koreluje miliardy zdarzeń bezpieczeństwa w obszarach sieci, chmury, użytkowników i urządzeń.

Infinity XDR/XPR zapobiega zaawansowanym zagrożeniom przy mniejszym nakładzie zasobów – umożliwiając szybkie wykrywanie, analizę i automatyczne reakcje. Zapewnia pełną widoczność i efektywne zarządzanie całym środowiskiem IT z poziomu jednego panelu.

Infinity Playblocks

Platforma automatyzacji i reakcji na incydenty bezpieczeństwa

Platforma automatyzacji i reakcji na incydenty, oparta na współpracy, która redefiniuje podejście do prewencji. Oferuje gotowe do użycia scenariusze działania (playbooki), ukierunkowane zarówno na bezpieczeństwo, jak i aspekty operacyjne.

Scenariusze te są automatycznie uruchamiane przez zintegrowane produkty bezpieczeństwa po wykryciu ataku lub incydentu operacyjnego, aby natychmiast ograniczyć zagrożenie i zapobiec przyszłym atakom — zapewniając jednocześnie pełną świadomość i bieżące informacje dla zespołu SOC.

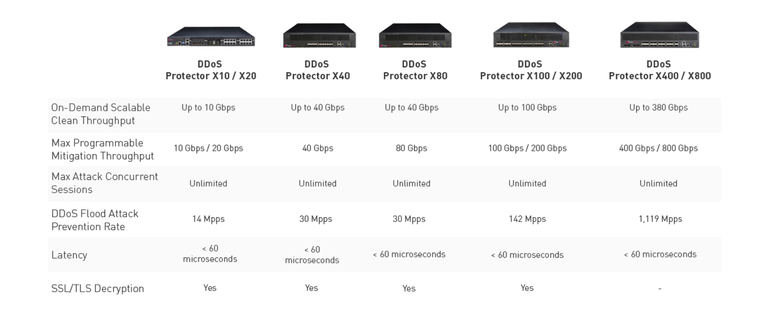

Ochrona przed atakami DoS/DDoS wykorzystująca mechanizmy sztucznej inteligencji w celu identyfikacji cech charakterystycznych ataku, przez co umożliwia precyzyjne blokowanie wyłącznie ruchu oznaczonego jako atak, umożliwiając kontynuowanie transakcji użytkownikom. DDoS Protector może pracować w konfiguracji hybrydowej, gdzie lokalne urządzenie chroni przed atakami DoS, a ochronę przed wolumetrycznymi atakami DDoS może zapewnić rozproszone, chmurowe Scrubbing Center. Urządzenie do ochrony wykorzystuje kilkanaście silników, zapewniając pokrycie wszystkich obecnie znanych ataków DoS/DDoS, w tym unikalny na rynku WebDDoS Protection, który pozwala chronić aplikacje webowe przed atakami w zaszyfrowanym ruchu, bez potrzeby jego deszyfracji.

DDoS Protector jest rozwiązaniem, które powstało we współpracy z firmą Radware, który jest liderem na rynku rozwiązań do ochrony przed atakami DDoS.

Cyber Controller

- DDoS Protector X10/X20

- DDoS Protector X40

- DDoS Protector X50 (new)

- DDoS Protector X80

- DDoS Protector X90 (new)

- DDoS Protector X110 (new)

- DDoS Protector X100/X200

- DDoS Protector X400/X800